單一認證整合

帳號權限整合與單一認證架構

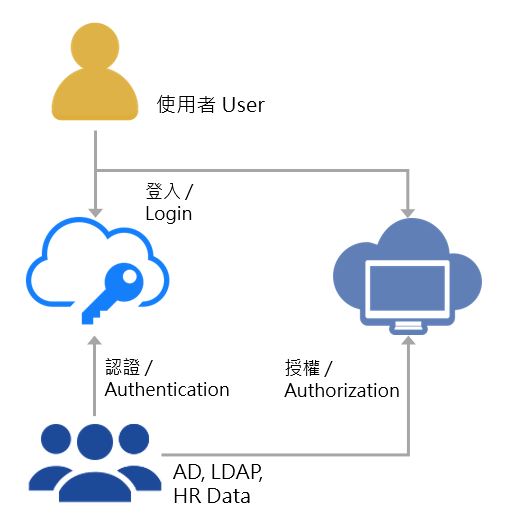

單一認證整合可將使用者登入、帳號來源、認證服務、應用系統與授權控管串接成一致的登入架構。 企業可依既有 AD、LDAP、HR、Portal 或雲端身分平台,整合內部系統、企業入口、供應商平台與客戶入口等應用。

配合原有帳號來源,建立統一登入與授權流程

使用者進入企業入口或應用系統時,可由 SSO Server 或 IdP 進行登入驗證; 驗證成功後,再依帳號來源、群組、角色、部門或 HR 屬性,判斷可使用的系統與功能。

認證:確認使用者身分

認證負責確認登入者身分,可透過帳號密碼、AD / LDAP、NTLM、Kerberos、 SAML 2.0、OpenID Connect、OAuth 2.0 或多重因素驗證等方式進行。

授權:決定可使用的系統

授權則依照使用者屬性、部門、群組、角色、職務或系統權限規則, 判斷使用者可進入哪些系統、操作哪些功能與存取哪些資料。

SSO Client 與既有系統串接

SSO Client 可支援 Java、PHP、.NET 或其他 Web 技術所開發的系統。 依企業既有環境與系統支援能力,可採用 LDAP / AD 驗證、NTLM、Kerberos、 SAML 2.0、OpenID Connect、OAuth 2.0 或客製 API 方式進行整合。

對於既有系統,也可透過登入流程改造、Session 串接、Token 驗證或帳號同步機制, 逐步納入單一認證架構。

SSO Server 與 IdP 身分識別提供者

SSO Server 通常扮演身分識別提供者(Identity Provider, IdP)的角色, 負責使用者驗證、登入狀態維護、身分屬性傳遞與認證結果回傳。 以 SAML 2.0 架構為例,IdP 可與各應用系統的 Service Provider(SP)串接, 讓使用者在完成一次登入後,依授權進入不同系統。

IdP 也可與企業入口 Portal 合併建置,作為內部系統、雲端服務與外部平台的統一登入入口, 適合用於同時具有地端系統、雲端服務與跨平台應用的企業環境。

單一認證整合不只是登入畫面串接,還需要同時處理帳號來源、認證協定、 使用者屬性、角色群組、權限同步、登入稽核與例外帳號管理。

支援雲端與地端混合帳號架構

在混合架構情境下,帳號整合可同時涵蓋雲端與地端環境。例如企業可使用 Microsoft Entra ID 作為雲端登入來源,內部系統則串接 AD、LDAP 或 HR 人事資料; 再透過 Portal、SSO Server 或 IdP 平台整合 EIP、簽核、差勤、人事、考核、 文件管理與其他企業應用,形成一致的身分認證與權限管理架構。